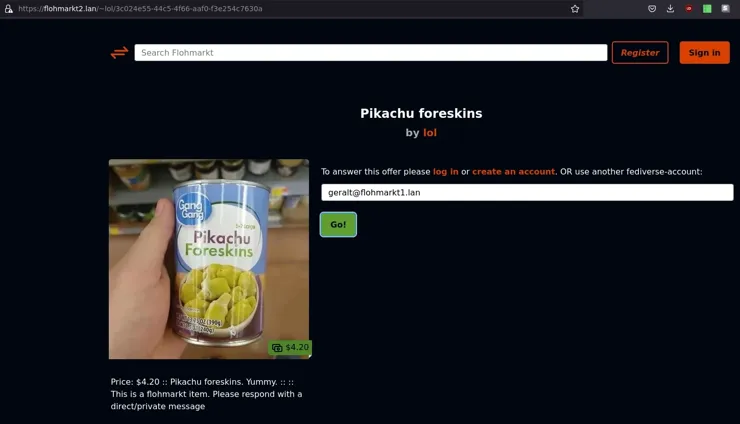

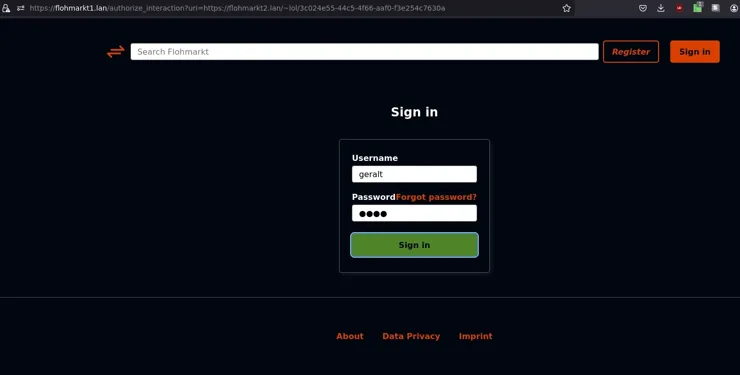

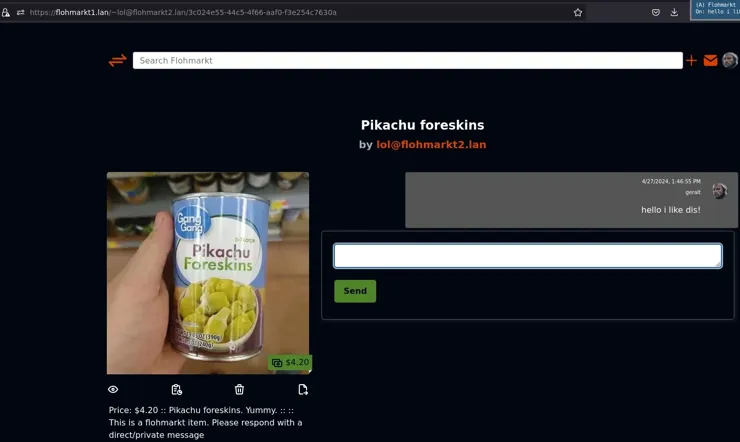

#flohmarkt now supports remote-interaction from flohmarkt to flohmarkt. the following three pics illustrate the workflow

-> find an item on a flohmarkt you have no account on.

-> enter your username

-> be redirected to your own instance's login or directly to the item if you're already logged in

-> start communicating

just have a look at how the URLs change :)

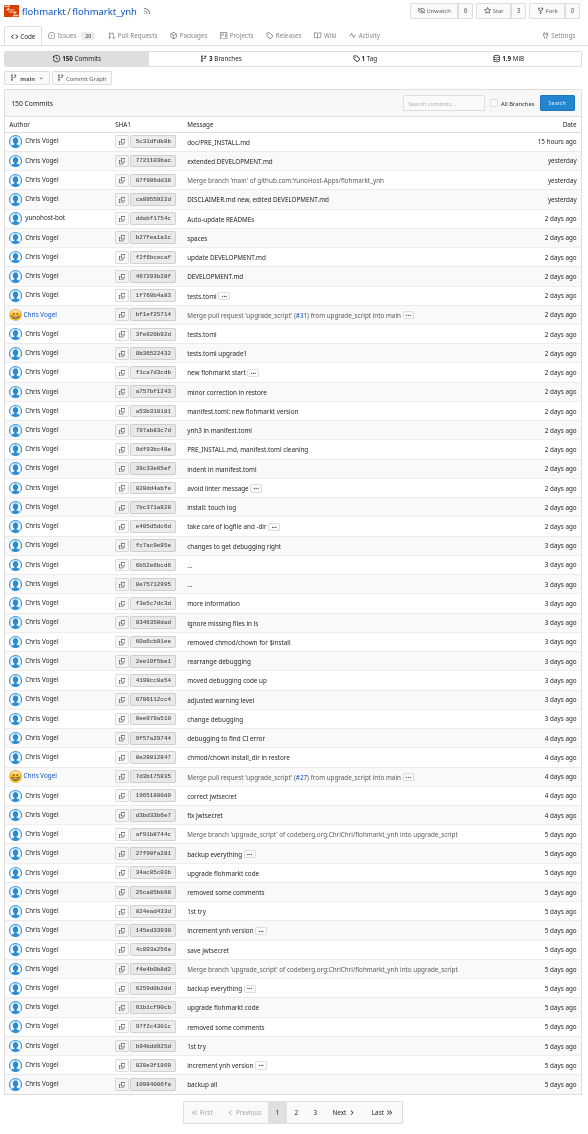

#flohmarkt made it into the #yunohost app catalog and can be installed on any yunohost since yesterday.

Part of the flohmarkt team celebrated yesterday on the flohmarkt IRC channel.

Over a glass of our favourite drink @grindhold@23.social and me found a way to extend the logging to make it possible to integrate flohmarkt into fail2ban.

During the night flohmarkt_ynh passed the integration test by the CI on github.

There's still a lot of work ahead to make the integration perfect, but splitting up into small steps makes progress easy.

I wrote a draft about the development workflow that is open for discussion and hopefully already makes it possible for people interested to help testing, maintaining and extending the integration to get started.

Celebrate with us! After a long and steep learning curve about yunohost packaging it is possible to test flohmarkt on yunohost.

Many thanks to all the developers of yunohost and yunohost-app integrations who answered my questions on matrix.

#flohmarkt is growing:

- today we celebrate flohmarkt's arrival in the #yunohost app store thanks to @me for doing all the integration work

- we have a new contributor @blackoverflow who has started working towards automated tests and has already improved code quality greatly

- flohmarkt has a new feature that nudges you via email when you have new messages on your items, so you don't have to lurk on the platform all the time.

towards 0.1 we go.

you find flohmarkt on https://codeberg.org/flohmarkt/flohmarkt

@me

Hello Chris, the work on flohmarkt is appreciated! :)

I think the italian Fediverse community might be interested to run at least one instance in the near future (also as a testbed) !

Cheers :)

Thanks @grindhold@chaos.social @grindhold@23.social

Keep up the good work!

Ha! First time I pushed the Assign button on my flohmarkt for the first article finally sold (out). All people interested in the #deskhop pcb and parts received a message that I sold them all.

I hope that the #flohmarkt #fediverse will grow until there are enough people to exchange goods and services locally and generally quickly find the things I'm looking for or find someone interested in the stuff I do not want anymore, but that might be of value for someone else.

Maybe the upcoming #yunohost integration will enable some more people to run an instance of their own.

DE, Politik

DE, Politik

Ein Lokalpolitiker von Bündis90/Die Grünen wechselt zur CDU. Zitate aus einem Artikel¹⁾ hierzu:

„Ich möchte mich mit den realen Sorgen und Ängsten der Menschen wie etwa hohe Energierechnungen beschäftigen. Und nicht damit, welche Art von Männchen eine Ampel erhält.“

Beschäftigungsfelder der Grünen aber seien in letzter Zeit nur Randthemen gewesen, die für Tugcu „absolut nicht infrage kamen und nicht vertretbar waren.“

Werden wir in einigen Jahren herausfinden, dass ein konservativer Thinktank auf die Idee gekommen war, nicht konservative politische Gruppierungen sich in Diskussionen über Sprache und Geschlechteridentität aufreiben zu lassen?

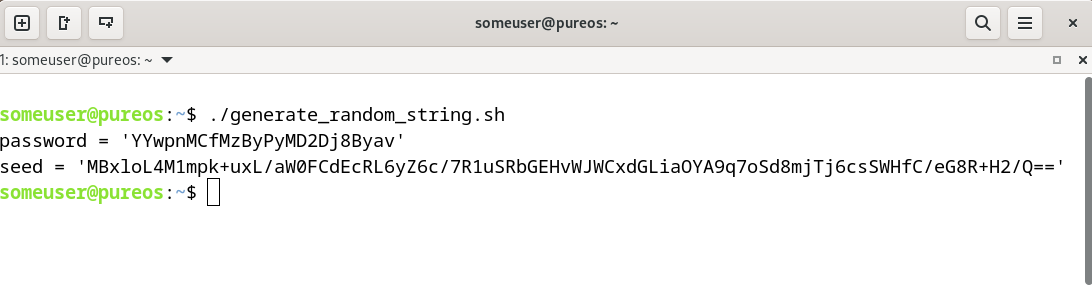

A #riddle. There are two pitfalls in this code. One cloaking the other. Can you see them?

#!/bin/bash

# generate a random string of length '$bytes' using characters from

# expression '$chars'

generate_random_string() {

local bytes=${1:-24}

local chars=${2:-'A-Za-z0-9'}

dd if=/dev/urandom bs=1 count=1111 2>/dev/null \

| tr --complement --delete "$chars" \

| sed --quiet 's/\(.\{'"$bytes"'\}\).*/\1/p'

}

# function generate_random_string is meant to be used in different

# scripts in contexts like:

# generating a random password

echo "password = '$(generate_random_string)'"

# generating a 64 byte seed base64 encoded

echo "seed = '$(generate_random_string 86 'a-zA-Z0-9/+')=='"

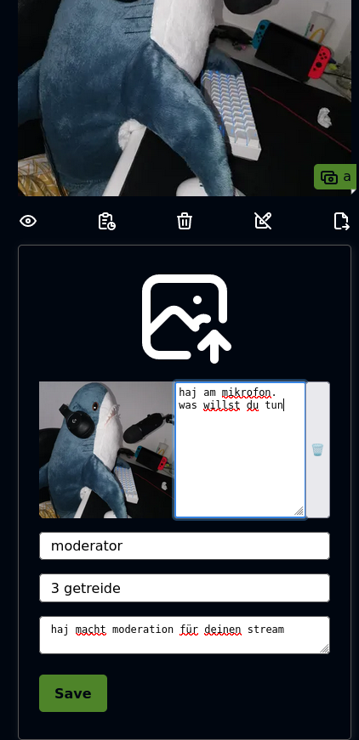

This is an example of a marketplace listing in Flohmarkt.

What "I" did here...

- Went to the "All" tab over at Flensmarkt - Much like PeerTube, there's a Home, Local, and All tab, the latter of which includes items from other instances that you've manually federated with within the radius you've specified from your location.

- Next, there's a choice to make if you're interested in an item. You can register for a local account (I don't see any reason to do that unless you want to post a listing on that particular server), or you can remotely add yourself (like I did). Since the remote features don't quite seamlessly work with Mitra, I tried this from a masto server - no joy. I tried it from another masto server (a masto fork) - no problem this time, even on an older version of masto. That was humorous to me, as I've a bit of disdain for mastopub servers and found it amusing that even some of the instances running the very latest version of masto won't work, while older one's based on forks do; but I've got a twisted sense of humor.

- So next, you can engage with the seller directly from your local instance on most Fediverse platforms (support is added for various additional Fediverse platforms all the time). In this case, (visible because I chose the "All" tab), the particular item was from yet another #Fohmarkt server elsewhere - this is a very nice feature, like #DeSoc #eBay!!!

- From there, once you boost the item in the listing, others can see it in their streams, boost it further, make arrangements directly with the seller, etc. Kinda Kewl.

This is different from how most other attempts to deliver a marketplace into the #Fediverse. Usually, what I've seen is someone trying to integrate the functionality local to a platform, which networks (via ActivityPub federation) only with other like platforms. That's not a Fediverse solution - that's a platform solution and leaves everyone else on the fediverse not running that particular platform disenfranchised.

For example, using the Epicyon server platform as an example, it is first to be understood that this particular server platform is designed for very small numbers of user accounts per each instance. You also have to manually contact the admin of remote Epicyon servers yourself (or be contacted by them), then mutually agree to federate each other's marketplaces separately and distinct from any wider federation configurations your server has. Considering the inconveniences with locating other Epicyon instances that may or may not have enabled and made use of their marketplaces and establishing a mutual publishing agreement, coupled with the likelihood that each of your instances between 1 and 10 users, posting an item in the marketplace has a pretty high probability of being more effort than its worth - especially since it dosn't federate with any other Fediverse platforms.

Others follow a similar design, but also generally operate like normal #ActivityPub federation using a blacklist method, as well as being able to accommodate potentially hundreds, or even thousands of users per each instance (yeah, I know, semi-monolithic); so even if those marketplaces didn't already automatically federate across the Fediverse with all instances of other like server platforms, it's still a huge improvement over the previously discussed smolweb platform's model.

But they're still not Fediverse wide...

This is where Flohmarkt really starts to shine - it's fully Federating (Still a WIP wrt some platforms - see the wiki for particulars) across the entire #ActivityPub portion of the Fediverse.

You can check for the latest particulars on Flohmarkt's current Federation status if you're interested in your particular Fediverse platform and level of interoperation with Flohmarkt instances.

I do have some criticisms of the particular functionality in federating that the developers have chosen to incorporate, however. Basically, The server admin still needs to manually federate item listings between the local instance and other remote Flohmarkt servers. It doesn't need to be this way however, but one must concede that after going over the documentation and seeing that the concern's of the dev team are over unchecked spam, phishing, poor quality ads, etc., I find it to be a very reasonable concern, although I'm still not comfortable with how the Dev team has hard-coded this conditional into the server's capability, when a slightly different approach might afford self-hosters much greater flexibility and incintive for adoption; namely:

- Make the current model the default

- Enable other configurations for federating between other Flohmarkt servers (and eventually, other platform marketplaces) via either simple configuration files, runtime arguments, or via a GUI in an admin control panel, including that of an uninhibited fully blacklist model of sharing listings between Flohmarkt servers.

I generally tend to think that hard-wired, opinionated configuration choices are a less than ideal (usually bad idea) than acknowledging issues surrounding such decisions and then choosing a default while affording server admins (or users themselves) of being able to manage the options for themselves. This is one of those cases where I feel it could make a huge difference in the viabilty and adoption potential for this, "Strictly Federating Marketplace" Fediverse platform.

The other (very minor) criticism I have for Flohmarkt is the pin & string radius solution as it is currently implemented:

- It's determined by the server admin, instance wide

- It's determined by the server location, or some other arbitrarily decided locale

The radius is a great idea, but I think the following would go a long way towards improving the utility of this feature set:

- The server admin decides whether to enable user-level radius configs or server level, as is the case at this time.

- Local users determine, and have control over whether an established is applied to either their entire user profile's repertoire of items listed, or on a per item basis.

- If he user chooses a per item radius, each listing could have a different radius established.

- The local users have location radius specifications that can be based on different criteria, such as pinning a location on a map of their choice, by country (the free IP2Location databases can accommodate this behavior).

- The user's particular radius settings for each listing must be preserved and observed by all federating remote Flohmarkt server instances (but not by individual remote user shares/boosts, which should remain unrestricted).

This Radius feature is extremely powerful and I think that every effort of the development team to exploit the potential of this feature set should be a major consideration. Eventually, Flohmarkt servers will federate with other server platform types, exchanging listings between say, Flohmarkt servers and Friendica servers, etc.. but the awesome power unleashed through following and boosting capabilities that are already fully available to remote users to share with others holds the potential at this very time to make Flohmarkt item listings ubiquitous across the entire Fediverse, ... And that is really kewl :)

Well, I'd rather tease your interest and see you go checkout more for yourself rather than feed you everything you wanna know about a really kewl #social_commerce communications tool - you really should experience how kewl it is for yourself.

I couldn't locate a #Matrix support room for Flohmarkt like most contemporary software products maintain in the FOSS world, but the more traditional irc chan #flohmarkt at #LiberaChat is readily available, and of course, there's the issue tracker at the Codeberg repo I previously linked to above.

What are your thoughts and impressions on this novel approach to embedding the marketplace commerce structure into potentially everyone's social streams in the form of both a dedicated platform and as passive feeds via the intervention of other #Fedizens who share and boost individual items and listings in Flohmarkt?

I hope that helps! Enjoy!

#tallship #FOSS #Marketplace #eBay #I_can_haz_Cheezburgerz? 🍔

@grindhold @me @flohmarkt_support #flohmarkt_support

⛵

.

RE: https://fedi.markets/users/Yonggan/items/f7f7f8d1-6279-4249-890a-bdd97340d218

Hey #flohmarktys! Really, I sold the first thing on flohmarkt. It's new owner communicated with me through fediverse DMs.

My flohmarkt is running on a #sbc #Rock64Pro at the moment and my #yunohost exposes the https URL as a reverse-proxy using the app redirect.

This way my yunohost takes care of providing and renewing the Let's encrypt certificate. flohmarkt as an application connected to the #fediverse needs a trusted cert so the other fediverse instances can talk to it.

I'd like to get back my RockPro64 to have it ready for other purposes and started integration of flohmarkt into yunohost to move my flohmarkt onto the yunohost.

If you'd like to help testing your issues on codeberg are very welcome.

Let's make flohmarkt bigger so there'll be a lot more people to offering and looking for whatever information, help, goods someone might care to exchange with their fellow #flohmarktys!

yeah! images an inseraten sind in #flohmarkt jetzt auch editierbar. und ganz neu: auch löschbar (das gilt auch für den "neues inserat"-dialog)!

@me With all due respect, I think you set it up that way with the question "What should we do if we can't wait for worldwide cooperation". That kind of question is making hidden assumptions, for example that worldwide cooperation is impossible. The logical answer then is to focus on the individual, and that is what the LLM replies with.

LLMs are basically parroting talking points that they have seen repeated in their training data.

@me I'm sure the answers depend a lot on the phrasing of the question/prompt. The question you used sounds like it could be from an interview with a politician or business leader. If you framed it differently, for example by asking e.g. "How can the problem of climate change be solved globally?" or "What prevents humanity from stopping climate change?" the answers could be very different, as they model would then be primed with a different discourse/context.

I made first contact to a so called Artificial Intelligence #AI. Really strange. Just to get some impression I used #Ollama #llama2 and ended up with this:

What do you think of climate change?

We understand that climate change is a global issue and it poses significant threats to the environment and humanity as a whole. It requires immediate action from individuals, governments, and organizations around the world in order to mitigate its effects on the planet.

Are you sure that individuals are to be mentioned first?

Yes, we believe that individual actions matter when it comes to addressing climate change. However, we also recognize that governments and Organizations have a crucial role in implementing policies and initiatives that can help reduce greenhouse gas emissions on a larger scale.

If the "larger scale" emission can be stopped by implementing policies for organizations - let's name it companies - don't you think that policies for individuals would be easier to agree on?

That is a valid point. However, we believe that both individual and collective actions are necessary in order to tackle the issue of climate change effectively. For example, individuals can make changes in their lifestyle such as reducing their carbon footprint by using public transportation or biking instead of driving, while companies can implement policies such as reducing their energy consumption through renewable sources like solar and wind power.

Yes, we tried this for a while already, but all the effects are to slow. Wouldn't it be necessary to agree on binding policies aka laws: first for the largest producers of emissions.

That is an interesting suggestion. However, implementing such policies requires significant cooperation and coordination among countries, which can be challenging given the diverse interests and opinions among them. Nonetheless, we believe that it would be a step in the right direction towards mitigating climate change on a global scale.

…

Here I stopped. Obviously #llama2 is trained to argue in a way about it to slow down any real progress as much as possible. The last argument really is "What about the others? We can't just start doing our part without first coordinate the effort of all the rest of the world."

Now I'm thinking where the training data came from and fear that this is really the way the problem and possible solutions are presented and discussed throughout the internet.

In the end the text is made of statistically chosen fragments as I understand #llms.

#AI is not your friend https://gerrymcgovern.com/ai-is-not-your-friend/

Yes!

On an unencrypted registration SSID authorized a client through a portal page.

Then showed the client via dpsk (dynamic pre-shared key) provisioner login data for the encrypted SSID to connect to a network with internet access.

When the client connects to the unencrypted SSID it gets redirected to a portal to enter an email address (and possibly other data). Packetfence sends an email to a pre-configured address (owned by the sponsor) containing a link to approve the request for access.

The client waits on a portal html page for the sponsor to click the link. After the sponsor clicks the link to approve the request the clients web page reloads and shows the name of the encrypted SSID to connect to and a password for the connection.

Next step to accomplish: configure OpenWRT (hostapd) and Packetfence to allow the usage of the PSK to connect to the encrypted SSID.

BTW: Testing this I'm using #deskhop to switch seamlessly between my notebook and my #Librem5 which I use as a test client for the wifi connection to the OpenWRT access point.

Anyone in my network interested in research and prototype network portal for Flatpak?

In the long run we are interested in:

• Give more control to users over app network access

• Allow apps that need network access to be considered “Safe”

We expect something like unsharing the network namespace and a bridge on the host for permissions / monitoring.

Boost welcome

1/2 🧵

#FediHire #Flatpak #Flathub #Linux #Snap #containers #Docker #freedesktop #Ubuntu #Fedora

DE

DE

- Zuzahlungsforderung Krankentransport von der Krankenkasse: Falsch - Einsatzbericht noch gefunden, dort stand "kein Transport".

- Pflegegutachten für meine Tochter: Falsch. Widerspruch erfolgreich.

- Anfrage zu Assistenzleistungen für meine Tochter: Ablehnung, Falsch, bekommt sie nun.

- Mahnung wg. Kita Essengeldern: Falsch, das 2. Mal bereits, diesmal sitze ich das aus.

- Anspruch auf Kita Platz abgelehnt: Unterlagen über Berufstätigkeit bei der Kommune verloren gegangen.

- Bewertung für neue Grundsteuer laut Katasteramt der Kommune falsch: Widerspruch.

Ich könnte das jetzt mit etwas nachdenken noch fortsetzen. Das kostet alles so viel Zeit und Energie und wenn man diese Fehler berichtigt, gibt es keine Entschuldigung.

Wir benötigen dringend eine #Falschbescheidgebühr, die jedesmal pauschal zugunsten der falsch belasteten Privatperson anfällt, wenn sie eine Forderung einer Behörde oder Versicherung nicht erfüllen musste. Um die Kosten für die Bearbeitung zu decken und eine Motivation zu schaffen, Mahnungen und Bescheide sorgfälltiger auszustellen und zu prüfen.

Setting up a new #packetfence I tried to setup a portal for a registration vlan and failed miserably. The portal didn't show.

The solution turned out to be quiet simple: a dns misconfiguration that seems to be part of the default configuration when installing packetfence in Debian.

With a bit of help from #phoc the next phosh-osk-stub release can (optionally) hide when a keyboard gets attached.

To learn more about #wifi and #wlan integration into #packetfence I set up a packetfence server on an #odroid H3.

I'll try to integrate a TP Link RE500 running #OpenWRT. While reading into wifi related stuff I found the README which turned out to be a perfect introduction to the topic.

It didn't deliver on my expectation for documentation about the file hostapd.vlan in OpenWRT, but that might be an include as well. Otherwise its content has been a nice surprise!

Chris Vogel

Chris Vogel